目录: 第1章 黑客攻击的第一步 1.1 黑客为什么要攻击,攻击的流程怎样? 1.1.1 黑客为什么要攻击 1.1.2 了解黑客攻击的流程 1.1.3 确定目标机的IP地址 上网大家都会,但网络安全的观念和常识却相当缺乏,在遇到别有

以免初学者在起步的过程中走弯路,全书内容包括:黑客基础知识、扫描、嗅探与欺骗、密码破解大揭密、利用Wndows系统漏洞进行攻击、木马的植入、木马的清除与防范、QQ攻击大揭密、邮件欺骗与轰炸、恶意浏览器攻击、IIS服务器攻防、做好安全防范等内容.

从受害者角度看 三件套: 想要挖web漏洞就必须做好前面的信息收集 下面我们来写一个收集信息的脚本. 准备: 安装好requests,bs4模块: pip install requests pip install bs4 或者去下载好对应的

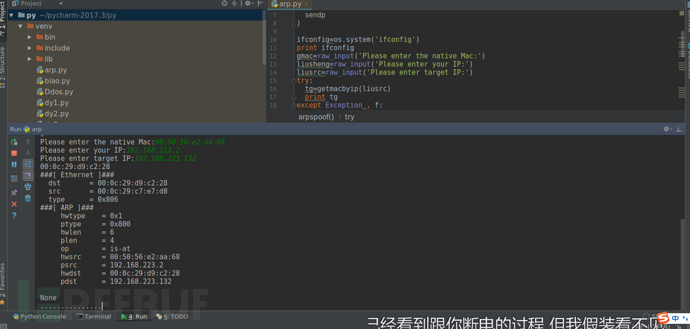

扫描 这个就更熟悉了,就像杀毒软件扫描病毒一样.黑客也会用一些工具来进行扫描,但用途则稍有不同,大多扫描的是IP、端口、漏洞等一切有利于入侵的信息.大概原理就是通过向目标计算机发送一些特定的请求,根据返回的信息来获取信息. 这个相比都很熟悉了,注册

黑客入门全程图解是一本解开黑客神秘面纱的电子教程PDF高清电子书籍,从技术方面进行分析黑客每个入侵方法,举了例子.温馨提示:黑客攻击是法律不允许的,希望各位不要以身试法! 黑客入门全程图解内容简介 上网大家都会,但网络安全的观念和常识却相当缺乏,在

其实黑客的入侵方法包括: (1)瞒天过海 (2)趁火打劫 (3)无中生有 (4)暗渡陈仓 (5)舌里藏刀 想必有很多菜鸟、新手、以及电脑爱好者都很想知道,那些黑客们入侵的手法那么厉害,到底是怎样的,想知道的话就跟 网络安全知识

八件套 — python调用shodan API shodan介绍: shodan是互联网上最可怕的搜索引擎. CNNMoney的一篇文章写道,虽然目前人们都认为谷歌是最强劲的搜索引擎,但Shodan才是互联网上最可怕的搜索引擎. 与谷歌不同的是,

中国黑客联盟,\"黑客\"大体上应该分为\"正\"、\"邪\"两类,正派黑客依靠自己掌握的知识帮助系统管理员找出系统中的漏洞并加以完善,而邪派黑客则是通过各种黑客技能对系统进行攻击、入侵或者做其他一些有害于网络的事情,因为邪派黑客所从事的事情违背了《黑客守则》,

请点击此处输入图片描述 做一名黑客会有很多乐趣,但却是要费很多气力方能得到的乐趣. 这些努力需要动力.成功的运动员从锻炼身体、超越自我极限的愉悦中得到动力. 同样,做黑客,你得能从解决问题,磨练技术及锻炼智力中得到基本的乐趣. 要么会迷失于利益得失

-t截图 天气预告 七件套 — python写一个md5解密器 之前一直想写md5解密器,然而找不到 对应的接口.这次不用接口了,直接用burp 抓包然后改参数得了.. md5: 设置好代理 开启burpsuite 晚上天气 一共实

请点击此处输入图片描述 一款木马,如何才能防止被杀毒软件查杀呢?答案就是——免杀!自从木马诞生的那一天起,被杀与免杀的较量就从来没有停止过,正所谓是\"道高一尺、魔高一丈\",在杀毒软件技术更新的同时,木马的免杀技术也在不断的前进着. 从这个意义上讲,

.即便日后他们各自走上了不同的道路,但是所做的事情也差不多,只不过出发点和目的不一样而已. 很多人曾经问我:\"做黑客平时都做什么?是不是非常刺激?\"也有人对黑客的理解是\"天天做无聊且重复的事情\". 而邪派黑客则是通过各种黑客技能对系统进行攻击、入侵

网友:陈锡行:单单这些法阵器具恐怕价值都在五百贡献点往上!

网友:吴桧铮:似乎要从中汲取出什么来似的。

网友:张伎:又出了一个领主?”

网友:曾埋舟:不过以东伯雪鹰如今实力,五阶魔兽都威胁不了他。

网友:彭苍帏: 听到这话,坂井光太郎的脸色微微一变,而就在这个时候,被短刀从身后刺穿了胸膛的莲川木汐,瞬间化为了大量的墨水散落开来,竟然又是墨分身。

网友:徐炳:元一旦降下惩罚,你能承受?”东伯雪鹰问道。